在 Android 应用测试与分发过程中,部分应用在未包含恶意行为的情况下,仍可能被安全软件判定为“风险应用”。

这类问题在包含第三方组件、历史模块或工程残留代码的项目中尤为常见。

本文以钻石娱乐安卓工程为示例,整理一次典型误报来源的工程级分析思路,仅用于技术交流与经验总结。

一、误报问题的常见来源

在实际工程中,安全扫描命中的对象并不一定是业务代码本身,而往往集中在以下位置:

- 第三方公共组件

- 网络策略或统计相关模块

- 已不再使用但仍被打包的辅助类

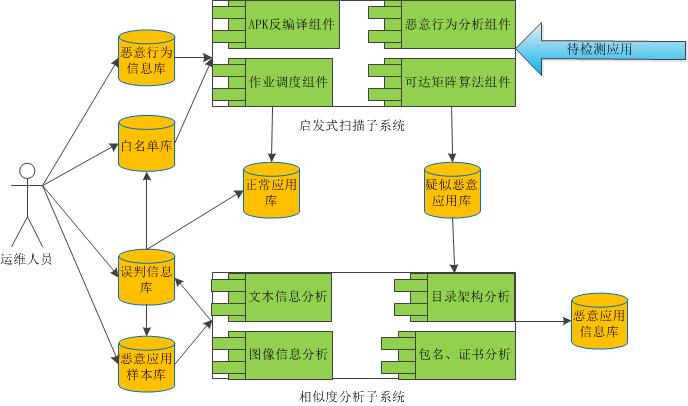

示意说明:

APK 包体中包含业务模块与非业务模块,安全扫描更容易命中“外围策略类代码”,而非核心功能逻辑。

二、工程级排查思路拆解

当出现误报提示后,第一步不是修改业务逻辑,而是定位触发扫描的模块层级。

常见排查路径为:

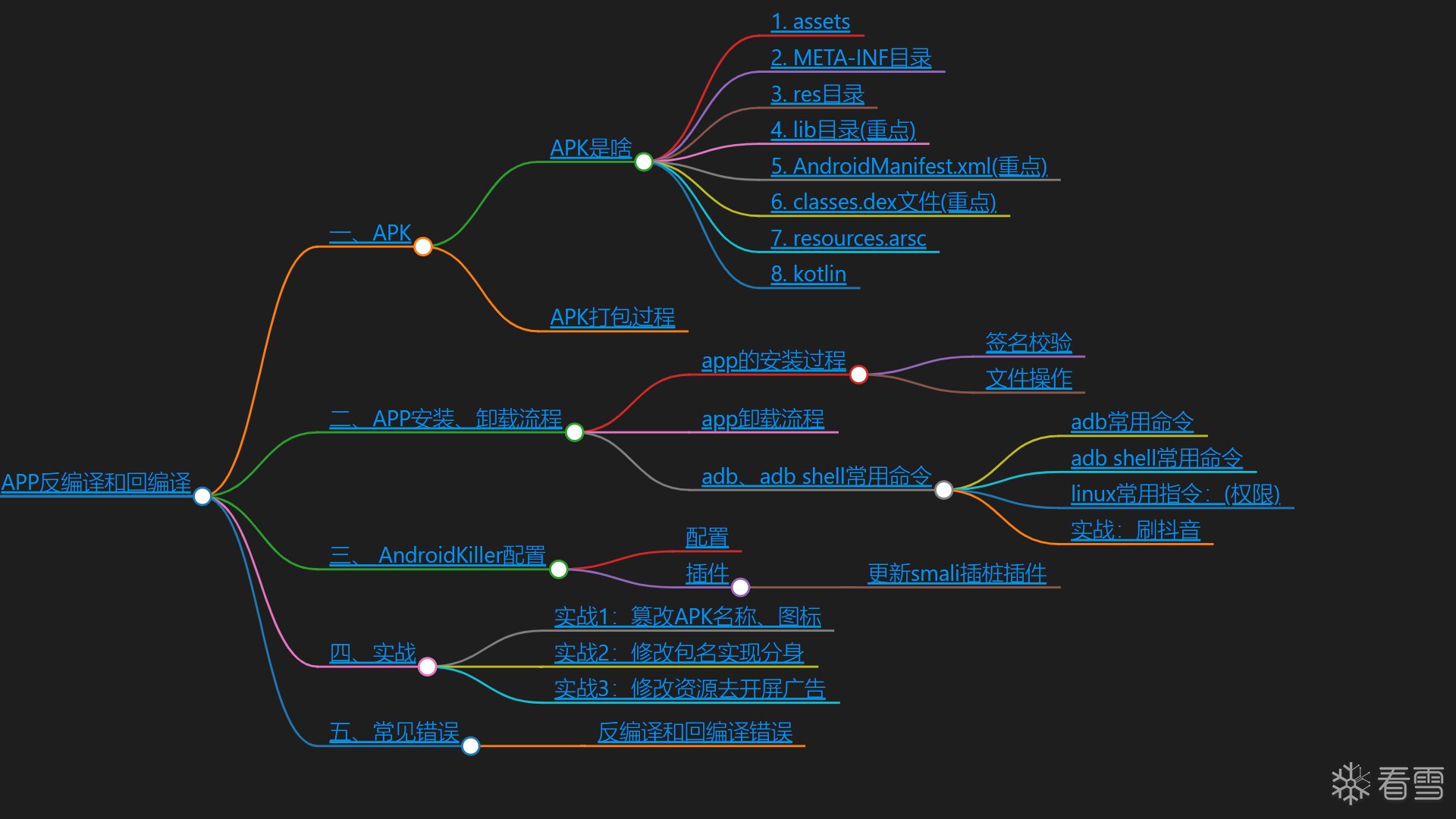

反编译工程 → 模块分类 → 定位非核心区域 → 判断是否参与业务调用。

示意说明:

通过工程结构拆分,可快速区分“核心业务模块”与“外围辅助模块”,减少盲目修改带来的风险。

三、非核心模块的处理原则

在确认相关代码不参与任何业务流程的前提下,工程整理应遵循以下原则:

- 不影响主功能逻辑

- 不引入新的依赖

- 不破坏工程结构

- 优先处理“孤立、冗余、不可达”的模块

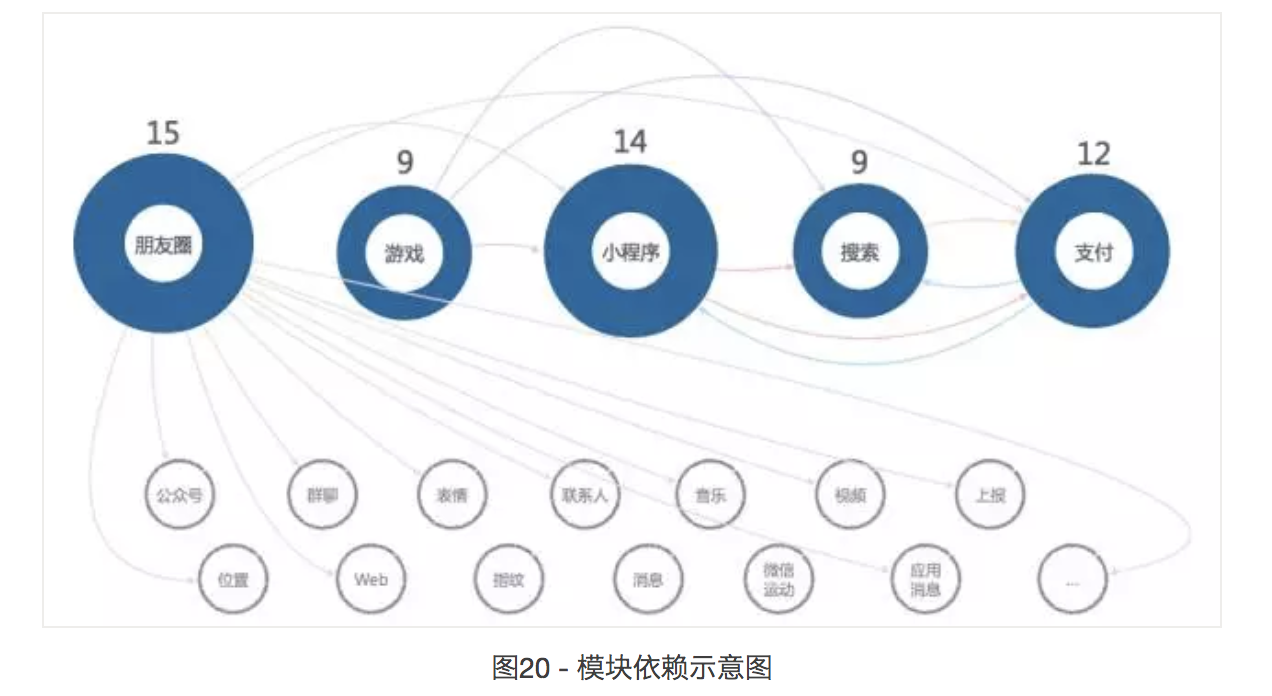

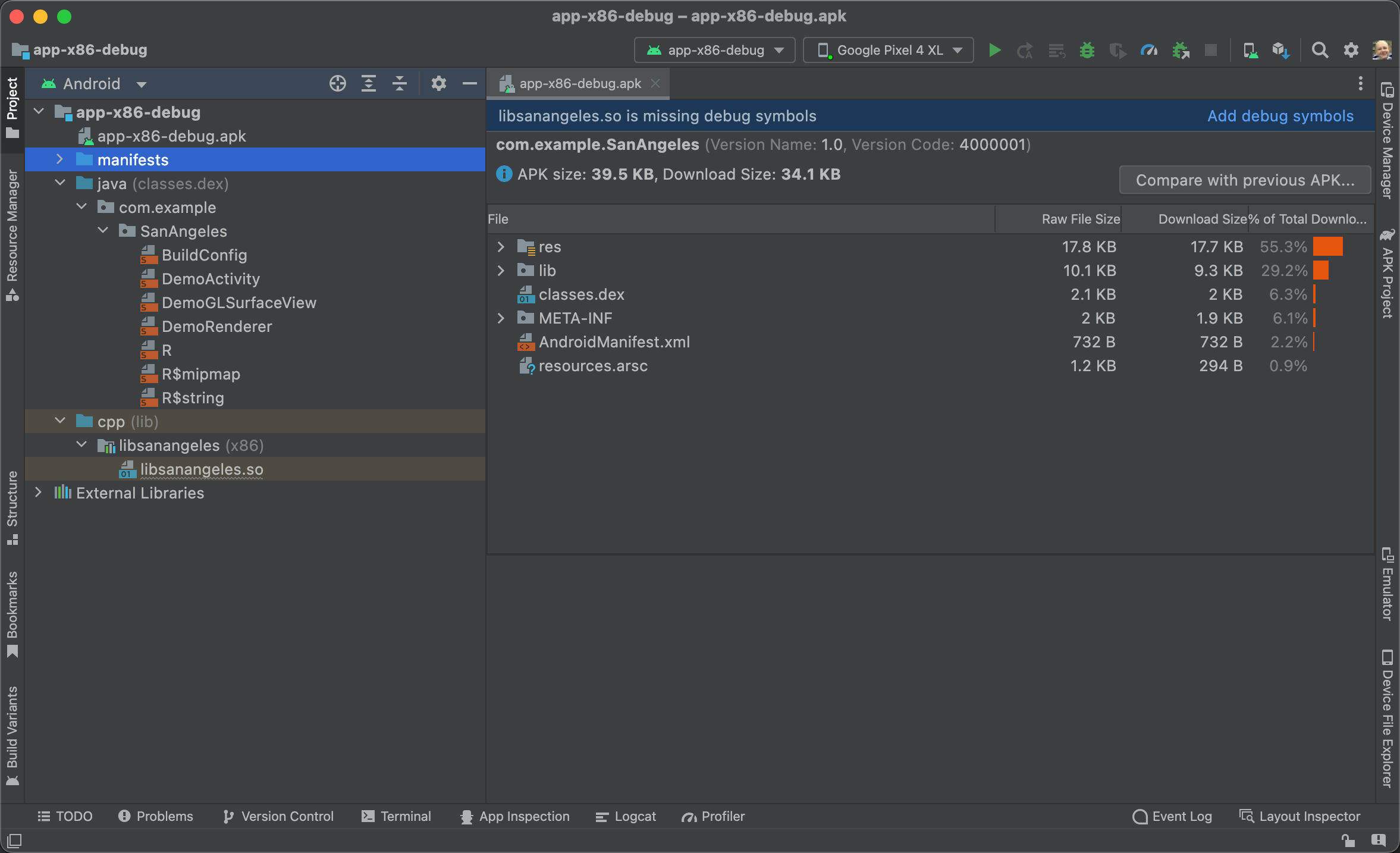

示意说明:

主业务模块保持完整,外围 Web / 策略 / 辅助模块单独识别,具备可裁剪与整理空间。

四、处理完成后的验证方式

工程整理完成后,应从以下几个角度进行验证:

- 功能完整性测试

- 启动流程与基础交互测试

- 多安全引擎扫描结果对比

在示例工程中,经过整理后,误报提示数量明显下降,同时未影响原有功能流程。

五、经验总结

Android 应用的安全误报问题,本质上更偏向于工程维护与结构管理问题,而非业务逻辑本身。

合理的应对方式应是:

- 定期梳理工程模块

- 清理历史残留代码

- 保持第三方组件的可控性

这类处理方式更安全,也更利于长期维护。

相关文章: