整理安卓包时,遇到部分机型/安全软件提示风险。此类情况很多并非“真问题”,更多是第三方 SDK、敏感权限、壳/加固方式、网络行为特征触发了规则。这里把我常用的一套排查与整改流程做个记录,其他同类项目也能直接套用。

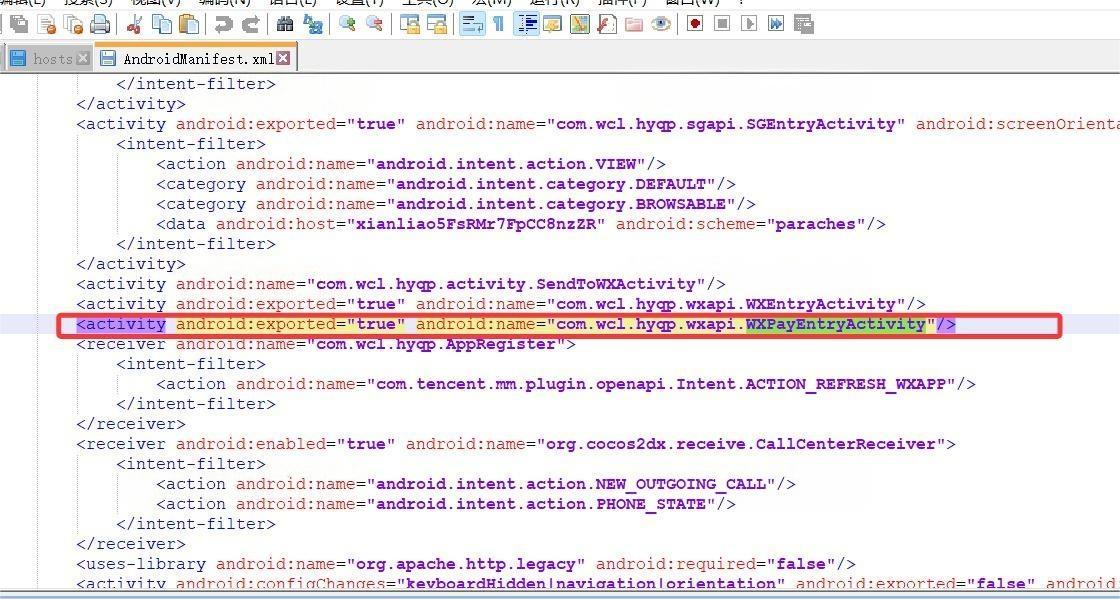

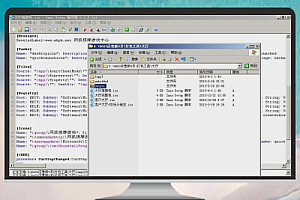

第一步先做定位:把 APK 解包后检查 AndroidManifest.xml,重点看导出组件(exported=true)、可被外部唤起的入口、以及与支付/推送/统计相关的声明是否“用不到但还在”。同时核对权限是否超量(通讯录/短信/通话/后台自启动等),能删就删,保持最小集合。

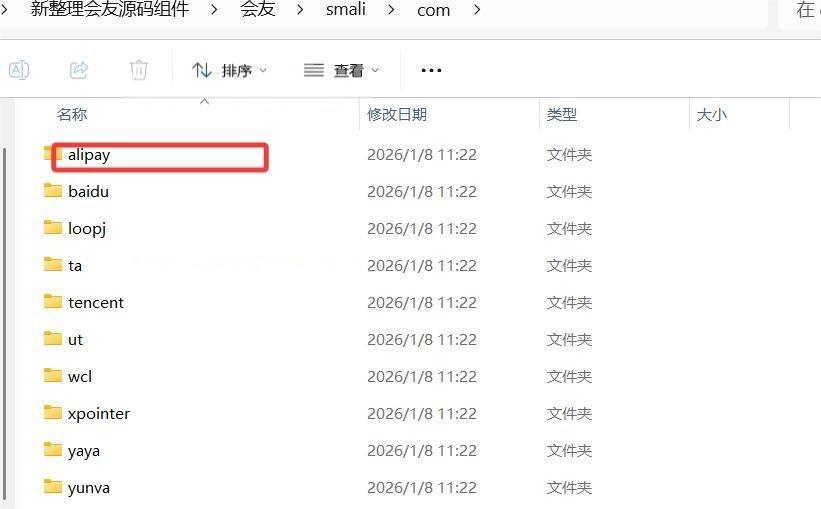

第二步查第三方依赖:对 smali/lib 目录做归类,把不再使用的 SDK 清理干净(尤其是历史遗留的推送、统计、更新模块),避免“代码存在但业务未启用”导致误判。改完后重新编译、重新签名,跑一次全流程自测,再用多引擎扫描做对比验证。

最后建议:发布前固定留一份“依赖清单 + 权限清单 + 入口清单”,后续迭代就不容易反复踩坑。

量推相关:

报毒相关:

![教程分享] 星力9代捕鱼详细搭建视频教程](https://www.hanzijs.com/wp-content/themes/ceomax-pro/timthumb.php?src=https://www.hanzijs.com/wp-content/uploads/2024/10/7c1228515cb8b4b06a8e45765fb5c25b.png&h=200&w=300&zc=1&a=t&q=100&s=1)